Пишет приложение не надежности

Обновлено: 19.09.2024

Если вы хотите скачать из Google Play новую крутую игру или опробовать популярный стриминговый сервис, но вдруг оказывается, что выбранное приложение несовместимо с вашим устройством или не поддерживается в вашей стране – да, это разочарование. Но не спешите с выводами и не опускайте рук – есть способы решения подобных проблем. Ниже мы расскажем, какие именно.

Предупреждение

Оба предложенных нами далее способа – и использование VPN, и установка файла APK через зеркало - могут быть весьма эффективны, но они не являются гарантией решения вашей проблемы. Даже после установки приложения вы можете обнаружить, что запустить его не удаётся. Тогда несовместимость с устройством налицо, и сделать с этим ничего нельзя.

Кроме того, вам следует учесть, что установка приложений со сторонних сайтов может быть небезопасна, а использование VPN приветствуется далеко не во всех регионах.

Используйте VPN

Подкованные пользователи Android, наверняка знают, как с помощью VPN-сервисов скрыть вашу настоящую локацию и выбрать другую, чтобы перехитрить запреты Google Play маркета. И это способ действительно работает.

Есть множество приложений для VPN, которые можно использовать с такой целью. Одно из самых стабильно работающих – TunnelBear - его интерфейс прост и удобен, оно оптимально для скачивания объявленных несовместимыми приложений.

- 1. Скачайте TunnelBear с Google Play.

- 2. Запустите приложение и создайте в нём аккаунт.

- 3. С помощью переключателя запустите TunnelBear и тапните по карте мира, чтобы выбрать локацию.

- 4. Вы получите запрос на соединение – соглашайтесь.

- 5. Как только анимированный медведь на экране появится из туннеля в нужной вам локации, вы можете скачивать выбранное приложение.

Не всегда вы увидите желаемое приложение в Google Play – так как оно считается несовместимым, Google может просто не показывать вам его. В таком случае приложение нужно искать по названию через запрос в поисковой строке Chrome, чтобы потом пройти по ссылке и заняться установкой. Учтите, что в течение всего этого времени VPN должен быть запущен.

Для доступа к контенту скачанных таким способом приложений сервис VPN тоже может понадобиться. Если приложение отказывается работать, утверждая, что недоступно в вашем регионе, попробуйте очистить кэш Google Play в Settings > Apps > Google Play Market.

Скачайте APK

Что касается установки несовместимых приложений – здесь нет ничего сложного, и это хорошая новость. Плохая в том, что работает такой способ только с бесплатными тайтлами.

Учтите, далеко не все игры или приложения запустятся, даже если вам удалось перехитрить запреты Google Play. Может сказаться что угодно – от неподходящего разрешения экрана и соотношения его сторон, до отсутствия оптимизации под конкретный процессор

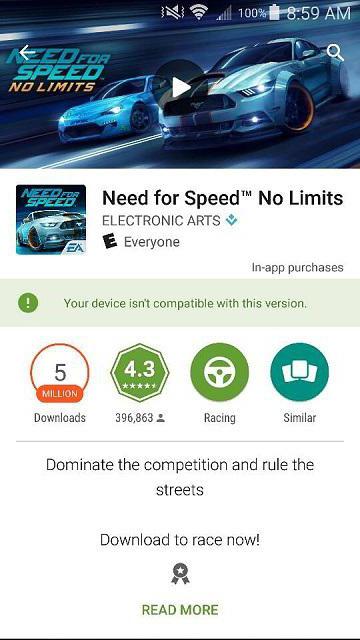

В поиске необходимого особенно неприятно находить полностью подходящую по запросам программу, которая вместо кнопки скачивания выдает: «Приложение несовместимо с вашим устройством». Не сказать, что это вызывает панику, но осадок неприятный остается. Еще более досадно, когда другого подходящего приложения нет. Как поступить? В чем кроется причина?

Почему появляется такая ошибка?

Фразу «приложение несовместимо с вашим устройством» Android пишет в нескольких случаях:

- Устаревшая версия прошивки. "Андроид" продолжает развиваться, приложения стараются быть с ним в ногу.

- Местоположение. Некоторые разработчики ставят ограничение на установку их программы в той или иной стране.

- Низкие характеристики смартфона. Разработчики полагают, что ваше устройство попросту не сможет нормально функционировать с данной игрой или программой.

Как бы страшно ни звучали такие причины, в принципе, все они «лечатся».

APK-файлы

Для того чтобы установить приложение, для начала нужно посетить настройки. Там в разделе "Безопасность" возле подраздела "Неизвестные источники" поставить галочку, дав тем самым возможность устройству устанавливать приложения не только из "Маркета".

После проделанных операций просто откройте APK-файл так, как сделали бы это с фото или музыкальным треком. После нажмите "Далее", а по завершении установки "Ок" - и пользуйтесь программой в полной мере.

Для того чтобы провести эту операцию, не обязательно иметь расширенные права, то есть рутирование. Единственное, для чего они могут понадобиться – это для того, чтобы скопировать APK-файл с устройства, на котором данное приложение уже установлено.

Недостатком такого метода решения проблемы несовместимости приложений может стать то, что программа не будет обновляться через "Маркет", и как следствие, если выйдет её новая версия, все описанные выше манипуляции (кроме настройки безопасности) нужно будет проделать заново.

Приложение Market Helper

Эта программа не находится в "Маркете" и работает только на устройствах с расширенным доступом. Приложение не сделает ваш телефон лучше или сообразительнее. Суть программы в том, что она меняет вашу идентификацию и "Маркет" считает, что ваше устройство на самом деле от другого производителя или другой модели. Более того, Market Helper позволяет изменить ваши геолокационные данные, не вставая с дивана. Это идеальный вариант для приложений, недоступных в вашем регионе.

Принцип установки Market Helper такой же, как и с файлами APK. По завершении установки и настройки ошибка «приложение несовместимо с вашим устройством» должна исчезнуть.

Региональные ограничения

Если приложение несовместимо с вашим устройством по причине ограничений, наложенных местностью, в которой вы находитесь, воспользуйтесь туннельной маршрутизацией VPN. Такой метод позволит перенести вас в другую страну, в которой установлен сервер-маршрутизатор. Конечно, этот способ не так надежен, как применение программы, описанной выше, но попробовать все же стоит. Кроме того, для этого метода не требуются рут-права, что, несомненно, является достоинством.

Выводы

Каждый из этих методов не дает гарантии успеха. В некоторых случаях необходимо принудительно очистить кеш в "Маркете". Для этого через настройки его нужно остановить, очистить данные, запустить Market Helper или VPN и включить заново сам "Маркет". Помните, что любые изменения в настройках производятся вами на свой страх и риск.

Теперь у вас не появится надпись «приложение несовместимо с вашим устройством». Что делать, если она появилась у ваших близких, вы уже знаете.

Эта статья одна из трех публикаций, посвященных проверке надежности Web приложений. В первой части описывается проверка надежности и анализ Web приложений, способы организации их работы, взаимодействия с пользователями, а также стандартные ошибки разработчиков, способные дать доступ к данным и системе.

Эта статья одна из трех публикаций, посвященных проверке надежности Web приложений. В первой части описывается проверка надежности и анализ Web приложений, способы организации их работы, взаимодействия с пользователями, а также стандартные ошибки разработчиков, способные дать доступ к данным и системе.

Web приложения становятся все более распространенными и еще в большей мере сложными, и, таким образом, важными для всех видов онлайн бизнеса. Наряду с общими вопросами безопасности, уязвимости в Web приложениях возникают в основном из-за некорректного запроса со стороны клиента и/или из-за недостаточной проверки вводимых данных, реализуемых на уровне приложений.

Почти все среды разработки Web приложений (включая ASP и PHP, которые будут использоваться для примеров) предоставляют использование данных разработчику таким образом, что невозможно определить способ их перехвата, и вследствие, какой вид подтверждения и проверки должен быть использован. Поскольку среды разработок различны, и состоят из многих видов программируемого содержания, подтверждение ввода и логический контроль являются ключом к решению проблем с безопасностью Web приложений. Это касается и идентификации, и обеспечения верного домена для каждого определенного пользователем элемента данных, так же, как и полное понимание источника всех элементов данных для обозначения потенциальных данных, определенных пользователем.

Главная задача: Подтверждение ввода

Задачи подтверждения ввода могут вызвать сложности при расположении их в объемной базе с большим количеством взаимодействий пользователей между собой, что, собственно, и является главной причиной, принуждающей разработчиков использовать методологию проверки безопасности для решения этих проблем. Web приложения все же не имеют иммунитета к обычным формам атак. Непрофессиональные методы аутентификации, логические просчеты, непредусмотренное обнаружение скрытой информации, обычные бинарные ошибки приложений (переполнение буфера) встречаются очень часто. Анализируя Web приложения на предмет наличия уязвимостей, все вышесказанное должно учитываться; должны также применятся методичный процесс проверки ввода/вывода (метод «черного ящика»), по возможности, вместе с аудитом кода (методом «белого ящика»).

Что же на самом деле представляет из себя Web приложение?

Web приложение является приложением, включающим в себя набор скриптов, расположенных на Web сервере и взаимодействующих с базами данных или другими ресурсами динамического содержимого. Они становятся более распространенными, так как позволяют поставщикам услуг и их клиентам быстро обмениваться информацией часто, независимо от платформ, посредством инфраструктуры Интернета. Примерами таких приложения являются поисковые и почтовые системы, онлайн магазины и порталы.

Как это выглядит для пользователя?

Web приложения часто взаимодействуют с пользователями используя элементы ФОРМЫ и переменные GET или POST (даже кнопка «Нажми здесь» обычно является подтверждением формы). При использовании переменных GET данные из формы могут быть видны в самом URL запросе, в то время, как POST запросы требуют изучения кода страницы формы или перехвата и расшифровки запроса для получения данных, введенных пользователем.

| Two carriage return line feeds

Каждый элемент данного запроса может быть использован Web приложением, обрабатывающим данный запрос. REQUEST-URI указывает единицу кода, которая будет приведена в действие строкой запроса: перечень разделенных пар &variable=value обозначают параметры ввода. Это основная форма ввода данных для Web приложений. Заголовок Session-ID является обозначением установки сессии с клиентом как первичная форма аутентификации. Host Header обычно используется для различения виртуальных хостов, принадлежащих одному IP адресу и обычно фильтруется Web сервером, но находится, согласно теории, внутри домена Web приложения.

Фаза сбора информации

Один из первых шагов проверки надежности приложения – это определение среды его разработки и функционирования, включая язык скриптов, программное обеспечение Web сервера, операционную систему. Эти важные детали очень просто получить от сервера используя следующие методы:

Заголовок и любая страница полученная в следствии запроса HEAD или OPTIONS содержит обычно строку SERVER: или детальное описание версии программного обеспечения Web сервера, и, возможно, описание скриптов или операционной системы.

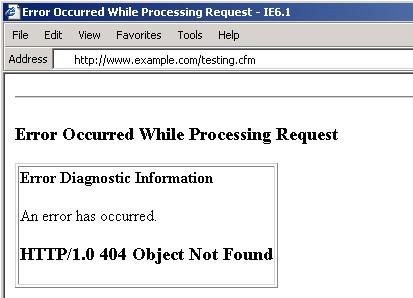

2. Исследование формата и надписей на страницах, сообщающих об ошибках (404/и другие)

Некоторые приложения (такие как ColdFusion) имеют стандартные, а значит, легко узнаваемые страницы сообщающие об ошибках и выдают версию программного обеспечения и язык скриптов. Исследователь должен внимательно изучить получаемые страницы и использовать полученную информацию от различных запросов(POST/PUT/и т.д.) для сбора информации о сервере.

Ниже приведен пример страницы, сообщающей об 404 ошибке приложения ColdFusion:

3. Тест на распознавание типов фалов/расширений/директорий

Многие Web сервисы (например Microsoft IIS) будут вести себя по разному на запрос к известному и поддерживаемому файловому разрешению и к неизвестному. Проверяющий должен попытаться запросить файлы с обычными разрешениями (ASP, .HTM, .PHP, .EXE) и проследить за необычными ответами или кодами ошибок.

4. Исследование исходных кодов доступных страниц.

Исходный код непосредственно доступных страниц может дать исчерпывающую информацию о приложении

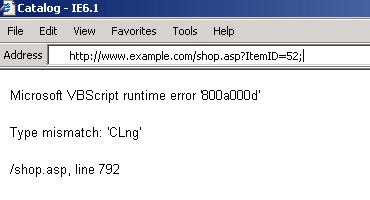

5. Управление вводом для поиска ошибок в скриптах.

В данном примере очевидная переменная (ItemID) была изменена для наблюдения за Web приложением:

1. Отпечатки сервиса и TCP/ICMP

Скрытые элементы формы и анализ кода

Во многих случаях разработчики требуют защищенный от изменений ввод данных, таких, как переменные пользователя, которые создаются динамически, приписываются клиенту и требуются в дальнейших запросах. Для того, чтобы скрыть данные от глаз пользователя и возможно от их изменения, часто используются тэги в форме с атрибутом HIDDEN. К сожалению, эти тэги не видны лишь в представляющейся пользователю на обозрение части страницы, но их легко обнаружить, заглянув в сам код.

Существует множество примеров плохо написанных систем заказов, которые позволяют пользователям сохранять локально копию запроса подтверждаемой страницы, редактировать скрытые переменные, например, цену или счет за доставку, и повторно делать свой заказ. Web приложения не требуют аутентификации или поверки подтверждения формы и заказ может быть выполнен с большой скидкой!

Такие методы практикуются сейчас на многих сайтах. Обычно, в скрытых полях содержится нечувствительная информация, или данные в них зашифрованы. Небрежное отношение к информации в таких полях – способ изменения и управления данными для проверяющего.

Все коды страниц должны быть по возможности проанализированы на предмет обнаружения чувствительной или полезной информации, по невнимательности оставленной разработчиком – это могут быть активные элементы на странице, указатели на включенные или прилинкованные скрипты и содержание, неправильные разрешения на запись/чтение для файлов или каталогов. Все относительные приложения и скрипты должны быть проверенны, и по возможности, подробно рассмотрены.

Javascript и другие клиентские приложения могут также дать много информации о внутреннем устройстве Web приложения. Такую информацию можно получить пользуясь методом черного ящика. Также с помощью метода белого ящика (или аудита кода) можно получить доступ к логическому построению приложения. Для метода черного ящика эта информация является роскошью, которой следует воспользоваться для атак:

Предполагается, что приложение старается ограничить значение количества до 255 – максимального значения поля tinyint в большинстве СУБД. Было бы логично обойти клиентскую сторону проверки и вставить длинное числовое значение в переменную quantity запроса GET/POST, а затем проследить за действием приложения.

Определение механизма аутентификации

1. С тех пор, как Web сервер начал обрабатывать запрос на аутентификацию, сложно управлять Web приложением без взаимодействия с базой данных аутентификации Web сервера. Поэтому очень часто используются обычные методы аутентификации.

2. Разработчики часто делают ошибки в правильном определении к каждому средству доступа к ресурсу и соответственно используют неправильный алгоритм.

Проверяющий должен стараться выяснить сам механизм аутентификации и средство его применения к каждому ресурсу Web приложения. Многие среды разработок для Web предлагают возможность использования сессий, где пользователю записывается куки, или НТТР заголовок Session-ID содержит псевдо-уникальную строку для идентификации их статуса. Такие средства могут быть уязвимыми к таким атакам, как брутфорс, разбор строки, если она состоит из просто из хеша или связанной строки из известных элементов.

Каждая попытка должна быть сделана с целью получить доступ к ресурсу используя каждую входную точку. Проблемы возникнут, если ресурсы уровня администратора требуют аутентификацию, как например главное меню, или страница портала с последующими уровнями. Например, Web приложение осуществляет доступ ко многим документам для прошедшего аутентификацию пользователя, каждый документ представлен ссылкой на ресурс:

Также, для доступа к меню требуется аутентификация, скрипт showdoc.asp сам по себе не требует аутентификации и предоставляет любому нужный документ. Это может позволить атакующему просто указать id документа и в GET запросе и получить желаемую страницу. Как элементарно это не звучит, но эта ошибка самая частая.

В этой статье мы описали методы проверки надежности и в целом рассмотрели структуру Web приложений, а также методы контроля ввода данных со стороны пользователей. Мы также показали важность использования отпечатков для целевой среды и понимания скрытой части Web приложений. Вооружившись этой информацией, проверяющий сможет провести ряд тесов для поиска и использования уязвимостей. Следующие статьи этого цикла опишут способы атак посредством изменения кода и содержания, таких, как PHP/ASP code injection, SQL injection, Server-Side Includes и межсайтовый скриптинг..

Не вирусом же обзывать, на самом-то деле!

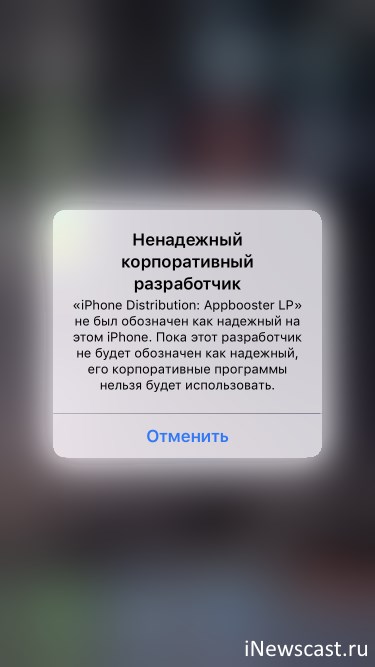

Итак, вот полный текст ошибки:

Ненадежный корпоративный разработчик. «Имя разработчика» не был обозначен как надежный на этом iPhone. Пока этот разработчик не будет обозначен как надежный, его корпоративные программы нельзя будет использовать.

Что это за «Ненадежный корпоративный разработчик» такой и откуда он взялся?

Как мы с вами знаем, все программы на iPhone или iPad устанавливаются через App Store. Это стандартная практика для большинства «обычных» пользователей. Однако, надо понимать, что устройства Apple используются не только в так называемом массовом сегменте, но и в различных крупных компаниях.

Поэтому, Apple и «придумала» для iOS такую штуку, как установка корпоративных программ. Да, все делается на свой страх и риск (потому что никто ничего не проверяет), зато быстро и не надо «заморачиваться» с App Store.

Однако, сейчас данный способ все чаще используется для совершенно других целей. С его помощью устанавливаются те приложения, которые по каким-то причинам запрещены к распространению через официальный магазин Apple.

Могут быть и вирусы. Но не в прямом смысле этого слова. Доверяя управление устройством корпоративному разработчику и запуская его программу, нужно просто разумно подходить ко всему этому. Если приложение вам не знакомо, то не стоит разрешать ему доступ к фотографиям, контактам, камере, микрофону, вводить данные своей почты, учетной записи, пароли и т.д.

Для того чтобы убрать предупреждение о «Ненадежном корпоративном разработчике», можно:

- Удалить ту программу, которая требует обозначить разработчика надежным.

- Добавить разработчика в список доверенных.

По первому пункту вопросов, я думаю, нет. Удалили и забыли:)

Со вторым все тоже очень просто:

К сожалению, ни один из пользователей смартфона или планшета Android не застрахован от ситуации, когда приложения «System», «Телефон», «Com», «Камера», браузеры «Яндекс» или «Chrome», «Youtube» не отвечают на Андроид. Что делать в такой ситуации и по какой причине она вообще может возникнуть, расскажем в статье — следуйте инструкции для вашего случая и непременно добьётесь положительного результата!

Отметим, что в силу особенностей операционной системы Андроид такая ошибка может возникнуть в любое время, вне зависимости от марки, серии вашего мобильного устройства, а также версии ОС. К счастью, и решается вопрос достаточно просто: возможно вам не придётся прибегать к полному сбросу параметров, ведущему к необходимости настраивать гаджет с нуля. Но и такой вариант исключать нельзя.

Большинство пользователей хотя бы раз или два в жизни сталкивалось с такой проблемой. Иногда она устраняется операционной системой самостоятельно, и при новой загрузке телефона приложение уже не показывает ошибки; иногда приходится предпринимать шаги к ручному исправлению ситуации — как вы вскоре увидите, особой сложности это не представляет.

К сожалению, ошибка, пропавшая без вашего участия, может так же внезапно появиться вновь — и вам всё же придётся исправлять её вручную. При желании вы можете снова понадеяться, что вопрос, почему телефон пишет «Приложение не отвечает», решится сам собой — но значительно разумнее будет потратить несколько минут на окончательное избавление от неполадки.

Что делать, если не отвечает одно конкретное приложение

Приведём краткую инструкцию, как поступить, если проблемы в операционной системе Андроид возникают с одним или несколькими конкретными апплетами, а все остальные приложения продолжают работать как нужно:

Что делать, если не отвечают несколько приложений

Оптимальным выходом при массовом отказе приложений является сброс параметров системы до исходного состояния. Учитывайте, что в этом случае удаляются не только все установленные вами апплеты, но и стираются пользовательские данные, включая хранимые во внутренней памяти фотографии, текстовые заметки, пароли и так далее. Рекомендуем заранее сохранить значимые для вас файлы, а пароли или скопировать в облачное хранилище, или просто выписать на листочек.

Когда убедитесь, что важная информация сохранена, приступайте к сбросу:

- Откройте меню системных настроек любым удобным способом — чаще всего достаточно тапнуть по соответствующей иконке в общем списке программ.

- Найдите раздел «Восстановление/Резервирование и сброс»; в зависимости от версии Android наименование может немного отличаться от приведённого нами.

- Найдите в самом низу раздела пункт, отвечающий за сброс параметров.

- Чтобы окончательно решить проблему, из-за которой тормозит смартфон, часто вылазит «Приложение не отвечает», вам необходимо будет согласиться с предупреждением системы о полном удалении данных пользователя. Прочитайте предостережение, ещё раз припомните, все ли важные файлы вы сохранили — и нажимайте на кнопку «Сбросить»!

- Через несколько минут телефон или планшет вернётся в заводское состояние — и вы сможете, пройдя этап предварительных настроек, снова установить необходимые приложения и пользоваться ими без надоедливых неполадок!

Остались вопросы или хотите поделиться своим опытом решения ошибок программ на Android? Пишите в комментариях — будем рады интересным мнениям!

Читайте также: